黑客能否破解TokenIM?揭秘数字安全的真相

随着互联网技术的快速发展,网络安全问题逐渐引起了人们的广泛关注。TokenIM作为一款新兴的数字资产管理工具,其安全性备受关注。用户在使用TokenIM时,最担心的莫过于其数据是否能够安全保存,以及黑客是否能够通过各种手段破解TokenIM。

本文将深入探讨黑客是否能够破解TokenIM,并分析相关的安全机制及预防措施,帮助用户更好地理解和保护自己的数字资产。

### TokenIM的安全机制TokenIM的工作原理

TokenIM是一款基于区块链技术的数字资产管理工具,旨在为用户提供安全、便捷的数字资产交易环境。TokenIM采用多种安全机制来保护用户的数据和资产,包括终端用户加密、私钥管理和多重身份验证。

加密技术如何保护数据

TokenIM使用了先进的加密算法,如AES和RSA,确保用户的交易信息和私人钥匙安全无虞。这些加密技术可以有效防止数据在传输过程中被截获或者篡改,从而保障用户的数字资产安全。

### 黑客攻击的常见方法常见的黑客攻击手段

黑客常用的攻击手段包括网络钓鱼、恶意软件、社会工程学等。他们通过这些手法获取用户的敏感信息,如用户名、密码以及安全令牌,从而进行非法操作。

针对TokenIM的潜在攻击方式

TokenIM作为一款软件,理论上也可能成为黑客攻击的目标。尽管它采用了较为严格的安全措施,但仍需警惕可能的攻击手法,如针对软件漏洞的攻击、社交工程攻击等。

### 黑客破解TokenIM的可能性是否真的可以破解?

尽管TokenIM具备强大的安全机制,黑客是否可以破解它仍然要看具体的实施情况和技术水平。根据市场上现有的技术,破解TokenIM需要相当高的技术门槛。

成功案例分析

了解过去黑客成功攻破数字资产管理工具的案例,可以帮助我们更好地理解其潜在风险。例如,一些知名资产管理平台曾受到攻击,这些案例提供了重要的经验教训。

### 预防措施与最佳实践如何增强TokenIM的安全性

用户可以采取多种措施来增强TokenIM的安全性。首先,定期更换密码,并启用双重身份验证等安全设置。其次,及时更新软件以避免使用存在漏洞的版本。

用户防范意识的重要性

提升用户的安全防范意识非常重要。用户应定期关注网络安全动态,以及时了解可能的威胁,从而采取相应的保护措施。

### 未来的安全趋势数字安全的未来发展

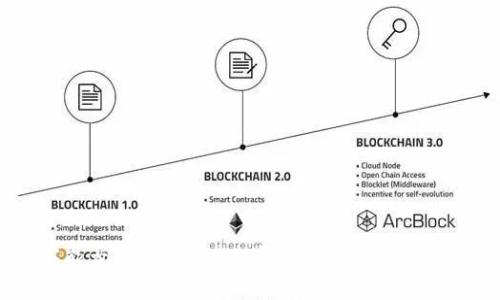

随着区块链及加密技术的不断进步,数字安全的保障措施也在持续升级。未来,智能合约及多重签名等技术可能会更广泛地应用于数字资产管理。

TokenIM等技术的前景

TokenIM若能不断迭代更新,增强其安全性,将在数字资产管理市场中获得更大的认可。同时,用户的需求也推动着技术的不断发展。

### 结论综上所述,黑客虽然具备攻击TokenIM的能力,但成功的几率相对较小,尤其是当用户采取必要的安全措施后。我们鼓励用户加强对数字安全的重视,不断学习和应用新的安全知识来保护自己的数字资产。

--- ## 相关问题及详细介绍 1. **TokenIM与传统钱包的安全性有何不同?** 2. **黑客一般采用哪些技术来攻击数字资产管理工具?** 3. **用户如何确认自己的TokenIM账户安全?** 4. **一旦发现TokenIM被攻击,用户该如何应对?** 5. **提高TokenIM安全性的最佳实践有哪些?** 6. **未来技术如何影响数字资产的安全性?** 每个问题的详细介绍可以按照设置的结构展开,你希望我为某个特定问题进行详细描述吗?